OLE TEADLIK! KUIDAS SEE PETTUS TÖÖTAB? Õngitsemine

Teavituskampaaniat „Ära lase ennast pügada. Osta targalt!“ kommenteerinud Politsei- ja Piirivalveameti Põhja prefekti Kristian Jaani sõnul saab politsei iga päev keskmiselt kolm teadet kelmuste kohta ning petturite poolt tekitatud kahju on kokku ligi 3 miljonit eurot aastas. „Kelmus on elatusallikaks kurjategijatele, kes otsivad ohvriteks ennekõike kergeusklikke ja vähem informeeritud inimesi. Sageli tunnevad kelmile raha maksnud ohvrid ka valehäbi ega taha juhtunust politseile ega lähedastele teada anda. Kelmustele aitab piiri panna just see, kui inimesed teavad levinud skeeme ja tunnevad pettuseohud ära,“ rääkis prefekt.

Teavituskampaaniat „Ära lase ennast pügada. Osta targalt!“ kommenteerinud Politsei- ja Piirivalveameti Põhja prefekti Kristian Jaani sõnul saab politsei iga päev keskmiselt kolm teadet kelmuste kohta ning petturite poolt tekitatud kahju on kokku ligi 3 miljonit eurot aastas. „Kelmus on elatusallikaks kurjategijatele, kes otsivad ohvriteks ennekõike kergeusklikke ja vähem informeeritud inimesi. Sageli tunnevad kelmile raha maksnud ohvrid ka valehäbi ega taha juhtunust politseile ega lähedastele teada anda. Kelmustele aitab piiri panna just see, kui inimesed teavad levinud skeeme ja tunnevad pettuseohud ära,“ rääkis prefekt.

Heade uudiste portaal toob lugejateni teavituskampaania „Ära lase ennast pügada. Osta targalt!“ raames avaldatud pettuste skeemid, et aidata pettusi ära hoida. Järgnevat petuskeemi kutsutakse õngitsemiseks.

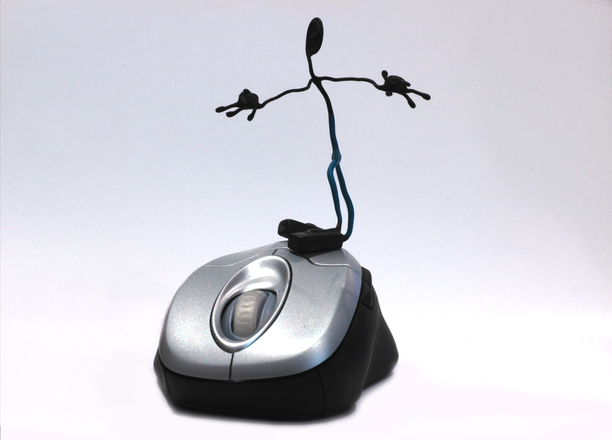

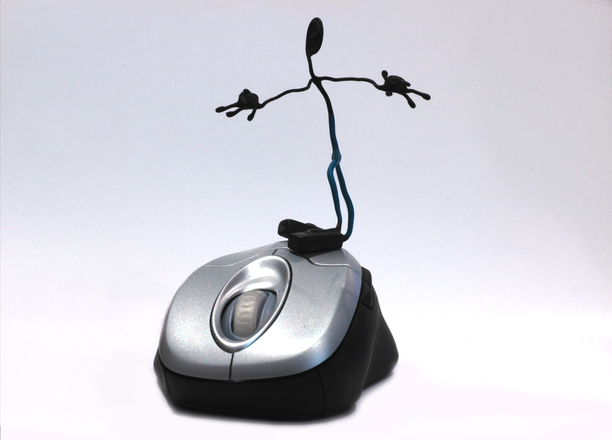

Andmete õngitsemine (ingl phishing) on laialt levinud pettuseliik. Kuigi sageli tundub, et selle pettusega seotud libakirjadele ei saa küll keegi oma kasutajaandmeid saates või neid kuhugi sisestades reageerida, näitab kogemus, et saadetud kirjade suurest hulgast tingituna leidub ikka mõni teadmatu või tähelepanematu, kes seda teeb.

Näiteks: sellist kirja on tulnud ühe teenusepakkuja serverisse ca 10 000 päevas. Kui reageerib vaid 0,01%, tähendab see ühte ohvrit, kelle e-posti ja kontakte saab kasutada edasi märgatavalt suurema tõenäosusega avatavate kirjade saatmiseks – nt “tuttav on hädas”-rahalunimisskeemiks.

Saatja: Admin [ad@eenet.ee]

Saadetud: 2. märts 2016. a. 9:05

Adressaat: Me

Teema: Sinu konto suletakse lähema 24 tundi !Seal on näksima meie andmebaasis, mis pani meid blokeerida sissetulevad kirjad ja sa pead kehtivaks tegema oma konto klikkides siia, et vältida oma webmail alates lõplikult blokeeritud.

Märge: Suutmatus kinnitada oma kontole, konto suletakse lähema 24 tundi.

©2016 Konto hooldus- meeskonnaga.

Kohtuasja arv: GK09TKV

Isegi pettust läbi nähes tuleks vältida saadud lingile klõpsamist, sest sihiks olev veeb võib lisaks andmete õngitsemisele sisaldada ka pahavara, mis püüab ohvri arvutit nakatada. Avanev leht võib sarnaneda mõne panga või sotsiaalvõrgu esilehega või väita, et tegemist on uue võimalusega siseneda tuntud veebilehele.

Kuidas selline pettus töötab?

Ülaltoodud näide on lihtsamate hulgast, aga petturitele on kättesaadavad ka valmislahendused, mis muudavad väga lihtsaks näiteks sotsiaalvõrgu esilehe kopeerimise ja sellele sisestatud andmete edastamise. Näiteks simuleerime küberõppustel kasutatava tarkvara abil olukorda, kus tegu on täpsemalt sihitud ehk spear phishing ründega:

- Pettur teeb koopia tuntud ettevõtte/asutuse lehest.

- Saadab ohvrile kirja, mis sisaldab linki tema serverile.

- Ohver klõpsab lingil, sisestab kasutajanime ja parooli.

- Lisaks võib arvuti pahavaraga nakatuda.

Kuidas ennast selle eest kaitsta?

- Teenusepakkujad ei palu kunagi saata paroole “kontrolliks”.

- Kui soovid teate reaalsust kontrollida, ära klõpsa saadud kirjas oleval lingil, vaid sisesta sulle teadaolev korrektne URL ise brauserisse.

- Helista, kasutades ametlikku numbrit (leiad nt arvelt, krediitkaardi tagaküljelt, telefoniraamatust), ning kontrolli üle.

- Tea, et mitmed skeemid algavad kirjaga, mis viib sisselogimislehe koopiale (Facebook, LinkedIn, Gmail / Google Docs).

- Arvesta sellega, et kirjale lisatud dokumendifail (.doc, .pdf) võib peita endas pahavara ning isegi viirusetõrje kasutamisel ei ole sa kaitstud väiksema sihtmärgi ründamiseks loodud unikaalse koodi eest.